بیک ڈور اٹیک سائبر حملے کی ایک قسم ہے جس میں حملہ آور کسی پوشیدہ یا خفیہ دروازے کے ذریعے کمپیوٹر یا نیٹ ورک تک رسائی حاصل کرتا ہے۔ اس قسم کے حملے کا استعمال اکثر حفاظتی اقدامات کو نظرانداز کرنے یا حساس ڈیٹا تک رسائی حاصل کرنے کے لیے کیا جاتا ہے۔ بیک ڈور حملوں کا پتہ لگانا مشکل ہو سکتا ہے اور اس کے شکار کے لیے سنگین نتائج ہو سکتے ہیں۔ بیک ڈور حملوں کی بہت سی مختلف قسمیں ہیں، لیکن ان میں سے کچھ سب سے زیادہ عام ہیں: • ایس کیو ایل انجیکشن: اس قسم کا حملہ اس وقت ہوتا ہے جب حملہ آور حساس ڈیٹا تک رسائی حاصل کرنے کے لیے ڈیٹا بیس میں بدنیتی پر مبنی کوڈ داخل کرتا ہے۔ • ریموٹ ایکسیس ٹروجن: اس قسم کا بیک ڈور حملہ حملہ آور کو شکار کے کمپیوٹر تک ریموٹ رسائی حاصل کرنے کی اجازت دیتا ہے۔ حملہ آور تک رسائی حاصل کرنے کے بعد، وہ پھر دوسرے نقصان دہ سافٹ ویئر انسٹال کر سکتے ہیں یا حساس ڈیٹا چوری کر سکتے ہیں۔ • بفر اوور فلو: اس قسم کا حملہ اس وقت ہوتا ہے جب حملہ آور کمپیوٹر کو اس سے زیادہ ڈیٹا بھیجتا ہے جو اسے سنبھال سکتا ہے۔ اس سے کمپیوٹر کریش ہو سکتا ہے یا حملہ آور کو حساس ڈیٹا تک رسائی حاصل کر سکتا ہے۔ بیک ڈور حملوں کے شکار کے لیے سنگین نتائج ہو سکتے ہیں۔ کچھ معاملات میں، حملہ آور حساس ڈیٹا تک رسائی حاصل کر سکتا ہے یا دوسرے نقصان دہ سافٹ ویئر انسٹال کر سکتا ہے۔ دوسری صورتوں میں، حملے کا نتیجہ صرف متاثرہ کے کمپیوٹر کے کریش ہو سکتا ہے۔ کسی بھی طرح سے، بیک ڈور حملوں کا پتہ لگانا مشکل ہو سکتا ہے اور اس کے شکار کے لیے سنگین نتائج ہو سکتے ہیں۔

بیک ڈور نام عجیب لگ سکتا ہے، لیکن اگر یہ آپ کے پاس ہو تو یہ بہت خطرناک ہو سکتا ہے۔ کمپیوٹر سسٹم یا نیٹ ورک. سوال یہ ہے کہ بیک ڈور کتنا خطرناک ہے اور آپ کے نیٹ ورک پر اس کے اثرات کیا ہیں؟

اس مضمون میں، جس کا مقصد مبتدیوں کے لیے ہے، ہم ایک نظر ڈالیں گے کہ بیک ڈور کیا ہے اور ہیکرز دنیا بھر کے کمپیوٹر سسٹم تک رسائی حاصل کرنے کے لیے بیک ڈور کیسے استعمال کرتے ہیں۔

الٹرا سرف سی این ٹی

بیک ڈور کیا ہے؟

لہذا، بیک ڈور بنیادی طور پر ہیکرز کے لیے کمپیوٹر پر انکرپشن کے معمول کے طریقوں کو نظرانداز کرنے کا ایک طریقہ ہے، جس کے بعد وہ لاگ ان کر سکتے ہیں اور ڈیٹا اکٹھا کر سکتے ہیں جیسے کہ پاس ورڈ اور دیگر حساس معلومات۔ بعض اوقات بیک ڈور کا مقصد نام نہاد اچھے مقاصد کے لیے ہوتا ہے۔ مثال کے طور پر، ایسی صورت حال پیدا ہو سکتی ہے جہاں ایک سسٹم ایڈمنسٹریٹر رسائی کھو دیتا ہے، اور اس طرح کی رسائی صرف پچھلے دروازے سے ہی دی جا سکتی ہے۔

بہت سے معاملات میں، متاثرین کو اس بات کا بھی علم نہیں ہوتا کہ ان کے کمپیوٹر پر بیک ڈور انسٹال ہے، اور یہ ایک مسئلہ ہے کیونکہ انہیں اس بات کا اندازہ نہیں ہے کہ ان کا ڈیٹا باہر کے لوگ چوری کر رہے ہیں اور شاید اسے ڈارک ویب پر فروخت کیا جا رہا ہے۔ آئیے اس موضوع پر مزید تفصیل سے بات کرتے ہیں۔

- مثالوں کے ساتھ پچھلے دروازوں کی تاریخ

- ہیکرز بیک ڈور کیسے استعمال کرتے ہیں۔

- کمپیوٹر پر پچھلے دروازے کیسے ظاہر ہوتے ہیں؟

- ڈویلپر نے بیک ڈور انسٹال کیا۔

- بیک ڈور ہیکرز نے بنایا

- پچھلے دروازوں کا پتہ چلا

- کمپیوٹر کو پچھلے دروازوں سے کیسے بچایا جائے۔

آپ پڑھ سکتے ہیں وائرس، ٹروجن، کیڑا، ایڈویئر، روٹ کٹ کے درمیان فرق وغیرہ یہاں

1] مثالوں کے ساتھ پچھلے دروازوں کی تاریخ

پچھلے دروازے کافی عرصے سے موجود ہیں، لیکن وہ بنیادی طور پر تخلیق کاروں کے ذریعے نصب کیے گئے پچھلے دروازے تھے۔ مثال کے طور پر، NSA نے 1993 میں کمپیوٹر اور فون دونوں میں استعمال کے لیے ایک خفیہ کاری چپ تیار کی تھی۔ اس چپ کے بارے میں جو چیز دلچسپ تھی وہ بلٹ ان بیک ڈور تھا۔

نظریاتی طور پر، اس چپ کو حساس معلومات کو محفوظ رکھنے کے لیے ڈیزائن کیا گیا تھا، جبکہ اب بھی قانون نافذ کرنے والے اداروں کو آواز اور ڈیٹا کی منتقلی کے بارے میں چھپنے کی اجازت دیتا ہے۔

بیک ڈور کی ایک اور مثال ہمیں غیر متوقع طور پر سونی کے پاس لے آتی ہے۔ آپ نے دیکھا، ایک جاپانی کمپنی نے 2005 میں دنیا بھر کے صارفین کو لاکھوں میوزک سی ڈیز بھیجی تھیں، لیکن ان پروڈکٹس کے ساتھ ایک بہت بڑا مسئلہ تھا۔ کمپنی نے ہر سی ڈی پر روٹ کٹ انسٹال کرنے کا فیصلہ کیا، جس کا مطلب ہے کہ جب بھی کمپیوٹر میں سی ڈی رکھی جاتی ہے، روٹ کٹ پھر آپریٹنگ سسٹم میں انسٹال ہو جاتی ہے۔

جب یہ ہو جائے گا، روٹ کٹ صارف کی سننے کی عادات کو ٹریک کرے گی اور ڈیٹا کو سونی کے سرورز کو واپس بھیجے گی۔ یہ کہنے کی ضرورت نہیں کہ یہ 2005 کے سب سے بڑے سکینڈلز میں سے ایک تھا، اور یہ آج تک سونی کے سر پر لٹکا ہوا ہے۔

پڑھیں : میلویئر کا ارتقاء - یہ سب کیسے شروع ہوا۔ !

2] ہیکرز بیک ڈور کیسے استعمال کرتے ہیں۔

ڈیجیٹل بیک ڈور تلاش کرنا آسان نہیں ہے، کیونکہ یہ جسمانی بیک ڈور جیسا نہیں ہے۔ کچھ معاملات میں، ہیکرز کمپیوٹر یا نیٹ ورک کو نقصان پہنچانے کے لیے بیک ڈور کا استعمال کر سکتے ہیں، لیکن زیادہ تر حالات میں، یہ چیزیں فائلوں کو کاپی کرنے اور جاسوسی کے لیے استعمال ہوتی ہیں۔

ایک جاسوس عام طور پر حساس معلومات کو دیکھتا ہے، اور وہ کوئی نشان چھوڑے بغیر ایسا کر سکتا ہے۔ یہ فائلوں کو کاپی کرنے سے کہیں بہتر آپشن ہے کیونکہ یہ راستہ عام طور پر کچھ پیچھے چھوڑ دیتا ہے۔ تاہم، اگر صحیح طریقے سے کیا جائے تو، معلومات کو کاپی کرنے سے کوئی نشان نہیں رہتا، لیکن اسے پورا کرنا مشکل ہے، اس لیے صرف جدید ترین ہیکرز اس کام کو انجام دیتے ہیں۔

جب تباہی کی بات آتی ہے تو، ہیکر کسی خفیہ مشن پر جانے کے بجائے صرف میلویئر کو سسٹم میں پہنچانے کا فیصلہ کرتا ہے۔ یہ سب سے آسان آپشن ہے اور اس کے لیے رفتار درکار ہے، کیونکہ دریافت میں زیادہ وقت نہیں لگتا، خاص طور پر اگر سسٹم اچھی طرح سے محفوظ ہو۔

پڑھیں : رینسم ویئر کے حملے، تعریف، مثالیں، تحفظ، ہٹانا، اکثر پوچھے گئے سوالات .

اس شے کی خصوصیات دیکھنے کے ل you آپ کو پڑھنے کی اجازت ہونی چاہئے

3] کمپیوٹر پر پچھلے دروازے کیسے ظاہر ہوتے ہیں؟

ہماری تحقیق کے مطابق، کمپیوٹر پر بیک ڈور ظاہر ہونے کے تین اہم طریقے ہیں۔ وہ عام طور پر ڈویلپرز کے ذریعے تخلیق کیے جاتے ہیں، ہیکرز کے ذریعے تخلیق کیے جاتے ہیں، یا دریافت کیے جاتے ہیں۔ آئیے ان کے بارے میں مزید تفصیل سے بات کرتے ہیں۔

4] ڈویلپر نے بیک ڈور انسٹال کیا ہے۔

کمپیوٹر پر سب سے خطرناک بیک ڈور میں سے ایک یا کمپیوٹر نیٹ ورک ڈویلپر کے ذریعہ انسٹال کیا گیا ہے۔ کچھ معاملات میں، ایپلیکیشن ڈویلپرز پروڈکٹ میں بیک ڈور لگاتے ہیں جسے وہ ضرورت پڑنے پر استعمال کر سکتے ہیں۔

وہ ایسا کرتے ہیں اگر وہ قانون نافذ کرنے والے اداروں کو رسائی دینا چاہتے ہیں، شہریوں کی جاسوسی کرنا چاہتے ہیں اگر کوئی پروڈکٹ حریف کے ذریعہ فروخت کیا جا رہا ہو، دیگر وجوہات کے علاوہ۔

پڑھیں : کیسے جانیں کہ آپ کے کمپیوٹر میں وائرس ہے۔ ?

5] بیک ڈور ہیکرز نے بنایا

کچھ معاملات میں، ہیکر سسٹم میں بیک ڈور تلاش کرنے میں ناکام ہو جاتا ہے، اس لیے شروع سے ہی ایک ڈور بنانا بہتر ہے۔ ایسا کرنے کے لیے، ہیکر کو اپنے سسٹم سے شکار کے سسٹم تک ایک سرنگ بنانے کی ضرورت ہے۔

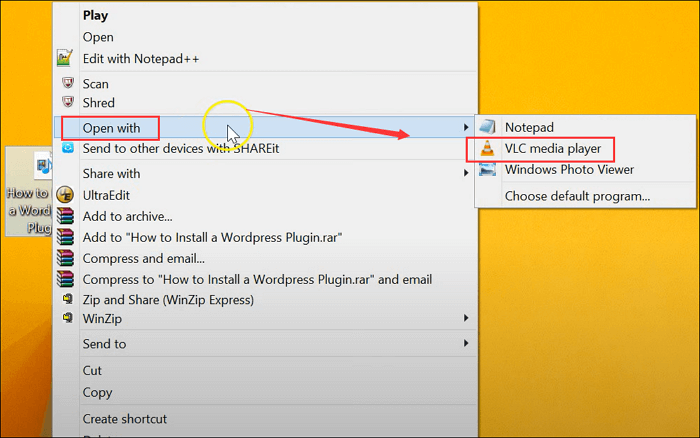

اگر ان کے پاس دستی رسائی نہیں ہے تو، ہیکرز کو شکار کو ایک خصوصی ٹول انسٹال کرنے کے لیے دھوکہ دینا چاہیے جو انہیں دور دراز کے مقام سے کمپیوٹر تک رسائی کی اجازت دیتا ہے۔ وہاں سے، ہیکرز اہم ڈیٹا تک آسانی سے رسائی حاصل کر سکتے ہیں اور اسے نسبتاً آسانی سے ڈاؤن لوڈ کر سکتے ہیں۔

وناوت

6] بیک ڈور ہیکرز نے دریافت کیا۔

کچھ حالات میں، ہیکرز کو اپنے بیک ڈور بنانے کی کوئی ضرورت نہیں ہے، کیونکہ ڈویلپر کے ناقص طریقوں کی وجہ سے، سسٹم میں بیک ڈور ہو سکتے ہیں جو تمام شرکاء کے لیے نامعلوم ہیں۔ ہیکرز، اگر وہ خوش قسمت ہیں، تو اس مسئلے کا سامنا کر سکتے ہیں اور اس کا بھرپور فائدہ اٹھا سکتے ہیں۔

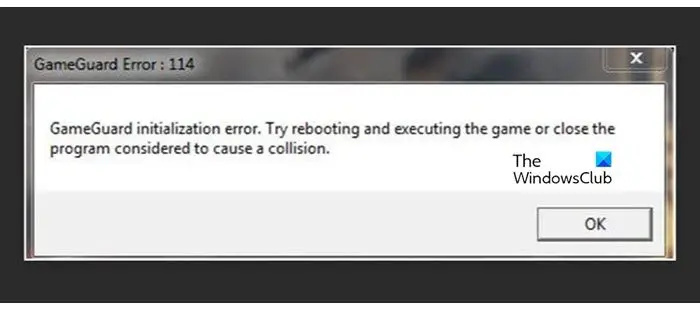

ہم نے جو کچھ سالوں میں اکٹھا کیا ہے اس سے، پچھلے دروازے کسی بھی چیز کے بجائے ریموٹ ایکسیس سافٹ ویئر میں ظاہر ہوتے ہیں، اور اس کی وجہ یہ ہے کہ یہ ٹولز لوگوں کو دور دراز کے مقام سے کمپیوٹر سسٹم تک رسائی دینے کے لیے بنائے گئے تھے۔

7] اپنے کمپیوٹر کو پچھلے دروازوں سے کیسے بچائیں۔

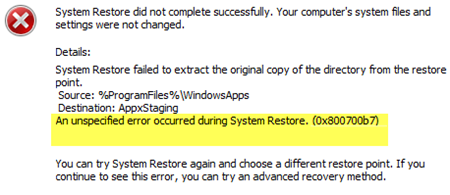

آپ کے کمپیوٹر کو اندرونی پچھلے دروازوں سے بچانا آسان نہیں ہے کیونکہ ان کی شناخت شروع سے ہی مشکل ہے۔ تاہم، جب دوسری قسم کے پچھلے دروازوں کی بات آتی ہے، تو چیزوں کو قابو میں کرنے کے طریقے موجود ہیں۔

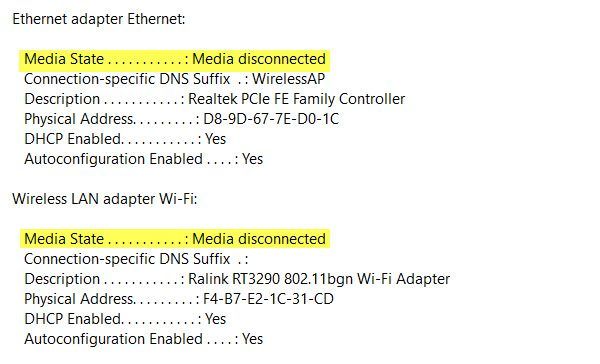

- اپنے کمپیوٹر پر نیٹ ورک کی سرگرمی کی نگرانی کریں A: ہم سمجھتے ہیں کہ آپ کے Windows 10 کمپیوٹر پر نیٹ ورک سیکیورٹی کی نگرانی کرنا آپ کے سسٹم کو ممکنہ پچھلے دروازوں سے بچانے کا ایک بہترین طریقہ ہے۔ ونڈوز فائر وال اور دوسرے تھرڈ پارٹی نیٹ ورک مانیٹرنگ سافٹ ویئر سے فائدہ اٹھائیں۔

- ہر 90 دن بعد اپنا پاس ورڈ تبدیل کریں۔ A: بہت سے طریقوں سے، آپ کا پاس ورڈ آپ کے کمپیوٹر پر موجود تمام حساس معلومات کا گیٹ وے ہے۔ اگر آپ کے پاس کمزور پاس ورڈ ہے، تو آپ نے فوری طور پر بیک ڈور بنایا۔ ایسا ہی ہوتا ہے اگر آپ کا پاس ورڈ بہت پرانا ہے، جیسا کہ کچھ سال پہلے۔

- مفت ایپس ڈاؤن لوڈ کرتے وقت محتاط رہیں ج: ونڈوز 10 استعمال کرنے والوں کے لیے، مائیکروسافٹ اسٹور شاید ایپس ڈاؤن لوڈ کرنے کے لیے سب سے محفوظ جگہ ہے، لیکن اسٹور میں زیادہ تر سافٹ ویئر استعمال کرنے والے صارفین پر مشتمل نہیں ہیں۔ یہ صورتحال صارف کو آن لائن ایپلی کیشنز ڈاؤن لوڈ کرنے پر مجبور کرتی ہے اور یہیں سے چیزیں غلط ہو سکتی ہیں۔ ہم تجویز کرتے ہیں کہ انسٹالیشن سے پہلے ہر پروگرام کو Microsoft Defender یا آپ کے کسی بھی پسندیدہ اینٹی وائرس اور antimalware ٹولز سے اسکین کریں۔

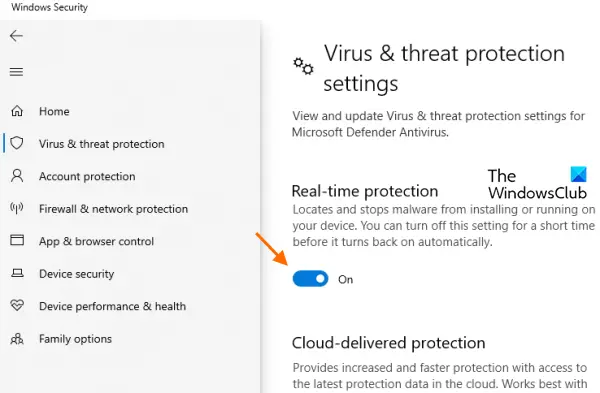

- ہمیشہ حفاظتی حل استعمال کریں۔ A: Windows 10 چلانے والے ہر کمپیوٹر میں سیکیورٹی سافٹ ویئر انسٹال اور چلنا ضروری ہے۔ پہلے سے طے شدہ طور پر، مائیکروسافٹ ڈیفنڈر کو ہر ڈیوائس پر چلنا چاہیے، اس لیے صارف انسٹالیشن کے فوراً بعد محفوظ ہو جائے گا۔ تاہم، صارف کے لیے بہت سے اختیارات دستیاب ہیں، لہٰذا آپ کی ضروریات کے مطابق ایک کو استعمال کریں۔

رینسم ویئر , دھوکہ دہی والا سافٹ ویئر , روٹ کٹس , بوٹنیٹس , چوہے , بدنیتی پر مبنی اشتہارات , فشنگ , ڈرائیو بہ ڈاؤن لوڈ حملے , آن لائن شناخت کی چوری ، ہر کوئی یہاں رہنے کے لیے ہے۔ اب مالویئر کا مقابلہ کرنے کے لیے ایک جامع طریقہ اختیار کرنا ضروری تھا، اور اس لیے فائر وال، ہیورسٹکس وغیرہ بھی ہتھیاروں کا حصہ بن گئے۔ بہت کچھ مفت اینٹی وائرس سافٹ ویئر اور مفت میں انٹرنیٹ سیکیورٹی پیکجز ، جو ادا شدہ اختیارات کے ساتھ ساتھ کام کرتے ہیں۔ آپ یہاں مزید پڑھ سکتے ہیں - اپنے ونڈوز 10 پی سی کی حفاظت کے لیے نکات۔

ونڈوز کی خرابیوں کو تیزی سے ڈھونڈنے اور خود بخود ٹھیک کرنے کے لیے پی سی کی مرمت کا ٹول ڈاؤن لوڈ کریں۔کیا آپ نے ہمارا دیکھا ہے؟ TWC ویڈیو سنٹر ویسے؟ یہ مائیکروسافٹ اور ونڈوز کے بارے میں بہت سے دلچسپ اور مفید ویڈیوز پیش کرتا ہے۔